С начала апреля через сайт DAEMON Tools распространялась малварь

МЕНЮ

Главная страница

Поиск

Регистрация на сайте

Помощь проекту

Архив новостей

ТЕМЫ

Новости ИИ

Городские сумасшедшие

ИИ в медицине

ИИ проекты

Искусственные нейросети

Искусственный интеллект

Слежка за людьми

Угроза ИИ

ИИ теория

Компьютерные науки

Машинное обуч. (Ошибки)

Машинное обучение

Машинный перевод

Нейронные сети начинающим

Психология ИИ

Реализация ИИ

Реализация нейросетей

Создание беспилотных авто

Трезво про ИИ

Философия ИИ

Генетические алгоритмы

Капсульные нейросети

Основы нейронных сетей

Промпты. Генеративные запросы

Распознавание лиц

Распознавание образов

Распознавание речи

Творчество ИИ

Техническое зрение

Чат-боты

Авторизация

2026-05-13 14:12

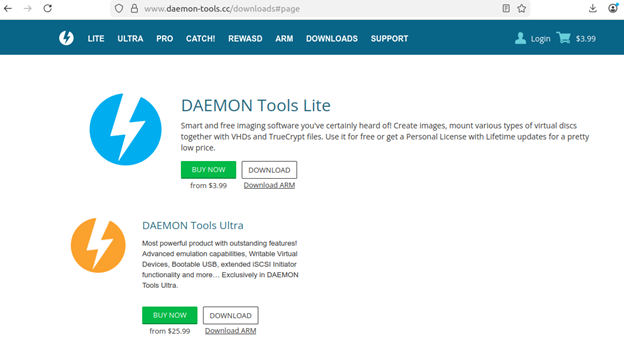

Через официальный сайт DAEMON Tools почти месяц распространялись троянизированные версии ПО с бэкдором внутри. Исследователи «Лаборатории Касперского» называют произошедшее полноценной атакой на цепочку поставок, так как зараженные инсталляторы были подписаны действительным сертификатом разработчика и выглядели абсолютно легитимно.

DAEMON Tools — один из самых известных инструментов для работы с образами дисков в Windows. Особенно популярен он был в 2000-х среди геймеров и энтузиастов и до сих пор широко применяется в корпоративной среде.

По данным специалистов Kaspersky GReAT, зараженные сборки распространялись через сайт как минимум с 8 апреля 2026 года. Скомпрометированы оказались версии с 12.5.0.2421 по 12.5.0.2434. Исследователи обнаружили вредоносный код в файлах DTHelper.exe, DiscSoftBusServiceLite.exe и DTShellHlp.exe.

Телеметрия компании зафиксировала свыше 2000 заражений более чем в сотне стран мира. При этом значительная часть пострадавших находится в России (около 20% от общего числа), Бразилии, Турции, Испании, Германии, Франции, Италии и Китае. Примерно 10% зараженных систем принадлежат бизнесу и организациям.

При этом подчеркивается, что дальнейшее развертывание вредоносной нагрузки эксперты наблюдали лишь на десятке зараженных машин, принадлежащих организациям из сферы розничной торговли, науки, государственного управления и производства в России, Беларуси и Таиланде.

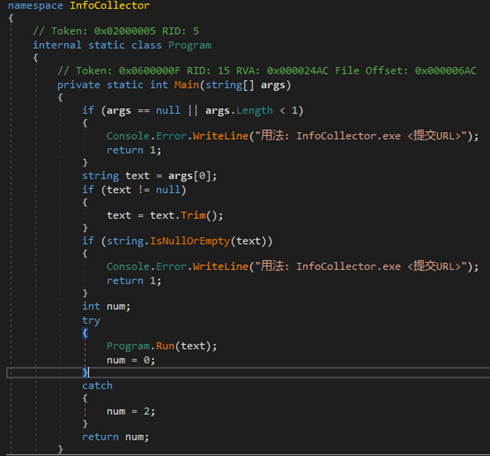

После установки зараженного ПО на машину проникал вредонос первого этапа атаки. Он собирал базовую информацию о системе: hostname, MAC-адрес, список процессов, установленные программы, локаль и другие данные. Затем информация отправлялась на сервер атакующих для профилирования жертв.

Лишь часть зараженных систем сталкивалась со второй стадией заражения — легковесным бэкдором, который способен выполнять команды, загружать дополнительные файлы и запускать код прямо в памяти.

В одном инциденте, связанном с неназванным российским образовательным учреждением, исследователи зафиксировали развертывание QUIC RAT — более продвинутой малвари с поддержкой нескольких протоколов связи и возможностью инъекции кода в легитимные процессы.

Исследователи подчеркивают, что атака отличалась высокой сложностью и оставалась незамеченной почти месяц. Кроме того, артефакты в первой стадии атаки указывают на то, что атакующие, вероятно, говорят на китайском языке, хотя атрибуция пока остается предварительной.

После раскрытия информации об инциденте разработчик DAEMON Tools — компания AVB Disc Soft — подтвердил компрометацию своей инфраструктуры. В компании сообщили, что проблема затронула только бесплатную версию DAEMON Tools Lite, а платные редакции Pro и Ultra якобы не пострадали. Также разработчики заявили, что выпустили «чистую» версию ПО менее чем через 12 часов после обнаружения проблемы.

5 мая вышел релиз DAEMON Tools Lite 12.6.0.2445, в котором вредоносная функциональность уже отсутствует. Пользователям, скачивавшим DAEMON Tools Lite после 8 апреля, рекомендуется удалить программу, проверить систему антивирусными решениями и установить обновленную версию ПО с официального сайта.

Телеграм: t.me/ainewsline

Источник: xakep.ru