ИИ-инструмент для пентеста CyberStrikeAI уже используется хакерами

МЕНЮ

Главная страница

Поиск

Регистрация на сайте

Помощь проекту

Архив новостей

ТЕМЫ

Новости ИИ

Городские сумасшедшие

ИИ в медицине

ИИ проекты

Искусственные нейросети

Искусственный интеллект

Слежка за людьми

Угроза ИИ

ИИ теория

Компьютерные науки

Машинное обуч. (Ошибки)

Машинное обучение

Машинный перевод

Нейронные сети начинающим

Психология ИИ

Реализация ИИ

Реализация нейросетей

Создание беспилотных авто

Трезво про ИИ

Философия ИИ

Генетические алгоритмы

Капсульные нейросети

Основы нейронных сетей

Промпты. Генеративные запросы

Распознавание лиц

Распознавание образов

Распознавание речи

Творчество ИИ

Техническое зрение

Чат-боты

Авторизация

2026-03-07 12:26

Специалисты из Team Cymru обнаружили, что опенсорсная ИИ-платформа CyberStrikeAI используется злоумышленниками для проведения автоматизированных атак. Инструмент применялся в рамках недавней вредоносной кампании, в ходе которой были скомпрометированы сотни файрволов Fortinet FortiGate.

В прошлом месяце мы рассказывали о том, что некий русскоязычный злоумышленник скомпрометировал более 600 файрволов FortiGate в 55 странах за пять недель с помощью генеративных ИИ-инструментов. Как теперь обнаружил специалист Team Cymru Уилл Томас (Will Thomas), также известный под ником BushidoToken, на одном из серверов, задействованных в этой кампании (212.11.64[.]250), работал инструмент CyberStrikeAI.

Анализ NetFlow-данных показал, что на порту 8080 по указанному адресу присутствовал баннер сервиса CyberStrikeAI, а между этим IP и целевыми устройствами FortiGate шел сетевой обмен. Последний раз платформу «видели» в этой инфраструктуре 30 января 2026 года.

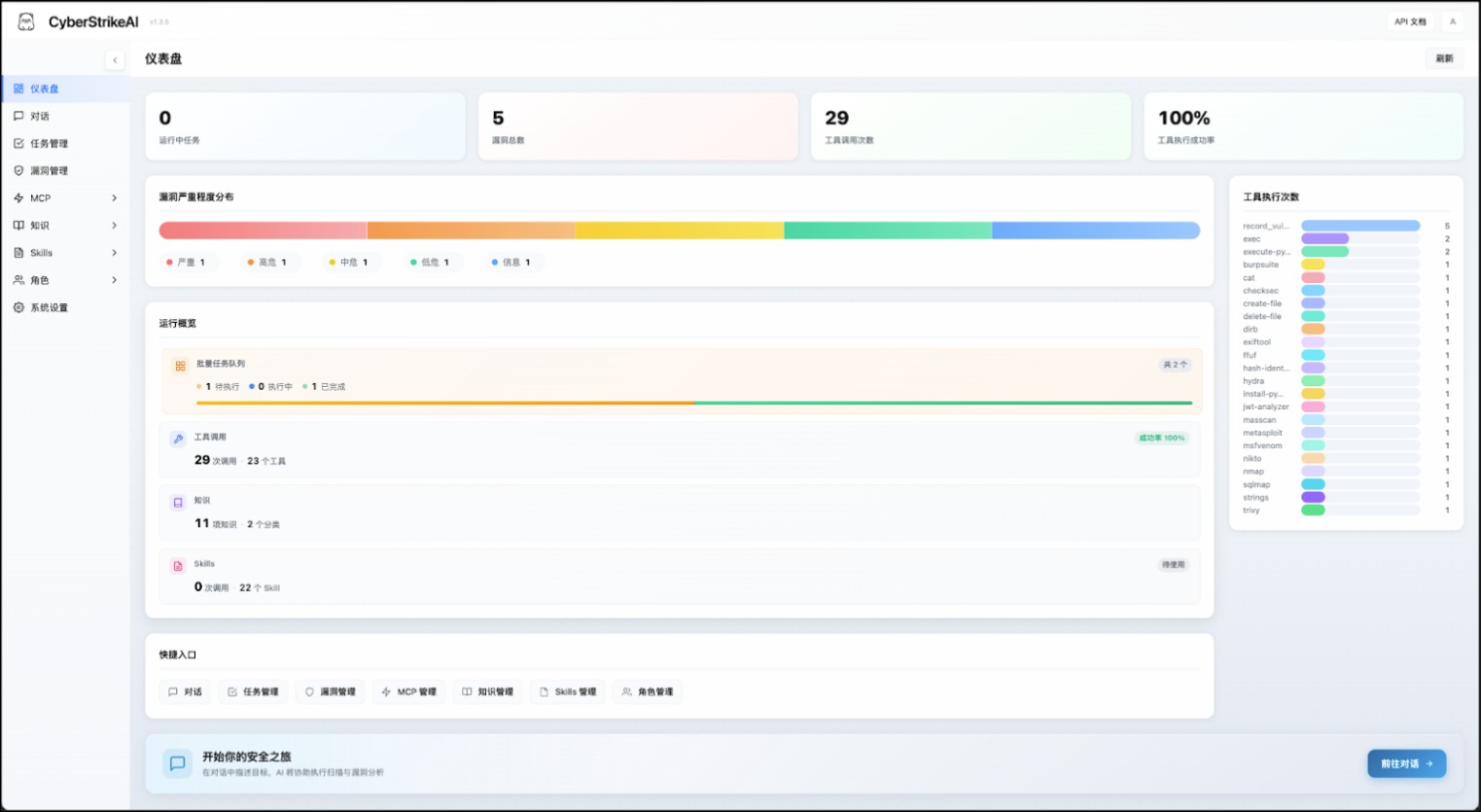

Согласно описанию на GitHub, CyberStrikeAI позиционируется как «ИИ-платформа для тестирования безопасности», написанная на Go. Она объединяет более 100 инструментов безопасности, движок оркестрации, предустановленные роли и систему навыков.

«Благодаря нативной поддержке протокола MCP и ИИ-агентов платформа обеспечивает сквозную автоматизацию — от команд на естественном языке до обнаружения уязвимостей, анализа цепочек атак, извлечения знаний и визуализации результатов, предоставляя командам защитников проверяемую, отслеживаемую и удобную для совместной работы среду тестирования», — гласит описание проекта.

ИИ-движок CyberStrikeAI для принятия решений совместим с такими моделями, как GPT, Claude и DeepSeek. Также опенсорсная платформа предлагает защищенный паролем веб-интерфейс с журналированием действий и хранилищем на базе SQLite, а также дашборд для управления уязвимостями, оркестрации задач и визуализации цепочек атак.

Арсенал CyberStrikeAI позволяет осуществлять полноценные атаки: сканирование сети (nmap, masscan), тестирование веб-приложений (sqlmap, nikto, gobuster), эксплуатацию (Metasploit, pwntools), взлом паролей (hashcat, john) и постэксплуатацию (mimikatz, bloodhound, impacket).

Сочетание этих инструментов с ИИ-агентами и оркестратором позволяет автоматизировать атаки на цели даже малоопытным пользователям. В Team Cymru предупреждают, что такие решения могут заметно ускорить автоматизированные атаки на пограничные устройства, включая файрволы и VPN-шлюзы.

В период с 20 января по 26 февраля 2026 года исследователи выявили 21 уникальный IP-адрес, на которых работал CyberStrikeAI. Серверы располагались преимущественно в Китае, Сингапуре и Гонконге. Дополнительная инфраструктура была обнаружена в США, Японии и Европе.

Также специалисты изучили профиль разработчика платформы (Ed1s0nZ). Помимо CyberStrikeAI, он создал и другие ИИ-инструменты: PrivHunterAI для поиска уязвимостей, связанных с повышением привилегий, и InfiltrateX — сканер для эскалации привилегий.

Отмечается, что GitHub-активность разработчика указывает на возможные связи с организациями, которые ранее связывали с киберподразделениями китайского правительства. К примеру, в декабре 2025 года Ed1s0nZ поделился CyberStrikeAI с проектом Starlink компании Knownsec 404 — китайской ИБ-компании. Также в январе 2026 года разработчик упоминал на своем GitHub получение награды от программы CNNVD (China National Vulnerability Database), и считается, что ей управляет китайское разведывательное сообщество. Позже эта информация была удалена из профиля.

Телеграм: t.me/ainewsline

Источник: xakep.ru