Unicorn похищает данные российских организаций

МЕНЮ

Главная страница

Поиск

Регистрация на сайте

Помощь проекту

Архив новостей

ТЕМЫ

Новости ИИ

Городские сумасшедшие

ИИ в медицине

ИИ проекты

Искусственные нейросети

Искусственный интеллект

Слежка за людьми

Угроза ИИ

Компьютерные науки

Машинное обуч. (Ошибки)

Машинное обучение

Машинный перевод

Нейронные сети начинающим

Психология ИИ

Реализация ИИ

Реализация нейросетей

Создание беспилотных авто

Трезво про ИИ

Философия ИИ

Генетические алгоритмы

Капсульные нейросети

Основы нейронных сетей

Распознавание лиц

Распознавание образов

Распознавание речи

Творчество ИИ

Техническое зрение

Чат-боты

Авторизация

2024-09-22 11:19

Аналитики «Лаборатории Касперского» зафиксировали атаки на российские компании с использованием нового трояна Unicorn, направленные на кражу конфиденциальных данных. В отличие от других подобных атак, в данном случае малварь не самоудаляется сразу после кражи информации, а продолжает похищать новые и изменившиеся файлы, до тех пор, пока ее не обнаружат.

Сообщается, что атакам Unicorn уже подверглись российские энергетические компании, заводы, поставщики и разработчики электронных компонентов.

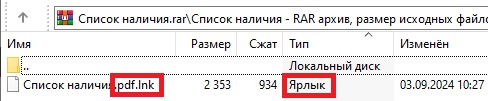

Малварь распространяется через почтовые рассылки, в виде вложений или файлов на «Яндекс Диске», на которые ведет ссылка из письма. Такие RAR-архивы содержат документы с двойным расширением: pdf и lnk (ярлык). Путь к файлу в архиве выглядит следующим образом: Cписок наличия.rar/Список наличия/Список наличия.pdf.lnk

Вредоносный ярлык содержит командную строку на скачивание и запуск файла, замаскированного под PDF, который на самом деле относится к типу HTML Application. После его запуска выполняется вредоносный VBS-скрипт, создающий на диске еще два скрипта — update.vbs и upgrade.vbs. Также он генерирует ключи для их автозапуска в реестре и дополнительные ключи, где в зашифрованном виде содержится вредоносный код.

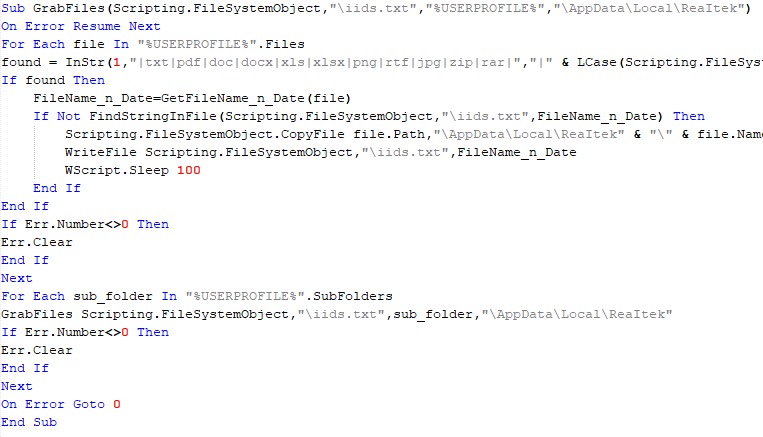

При запуске скрипта update.vbs создается папка, в которую малварь копирует нужные файлы из домашнего каталога пользователя. В частности, его интересуют файлы не менее 50 МБ с расширениями: txt, pdf, doc, docx, xls, xlsx, png, rtf, jpg, zip, rar.

Второй скрипт, upgrade.vbs, отправляет на сайт злоумышленников похищенные данные с помощью расшифрованного кода из реестра. Информацию о скопированных файлах, дате их последнего изменения, а также об уже переданных документах скрипты сохраняют в текстовые файлы (например, oids.txt) и постоянно с ними сверяются, чтобы не повторяться.

То есть оба скрипта остаются в системе после кражи данных и при перезапуске копируют и выгружают на сервер злоумышленников новые и изменившиеся файлы. Фактически, вместо того чтобы один раз украсть данные и замести следы своего присутствия, малварь продолжает копировать файлы, пока ее не обнаружат.

Источник: xakep.ru