Аргументы и функции, 27−28 августа

МЕНЮ

Искусственный интеллект

Поиск

Регистрация на сайте

Помощь проекту

ТЕМЫ

Новости ИИ

Голосовой помощник

Городские сумасшедшие

ИИ в медицине

ИИ проекты

Искусственные нейросети

Слежка за людьми

Угроза ИИ

Компьютерные науки

Машинное обуч. (Ошибки)

Машинное обучение

Машинный перевод

Реализация ИИ

Реализация нейросетей

Создание беспилотных авто

Трезво про ИИ

Философия ИИ

Генетические алгоритмы

Капсульные нейросети

Основы нейронных сетей

Распознавание лиц

Распознавание образов

Распознавание речи

Техническое зрение

Чат-боты

Авторизация

2018-08-28 22:42

Екатерина Никитина специально для Tproger

О Telegram

Слухи

Сегодня по Twitter прошел слух, что РКН смилостивился и разблокировал веб-ресурсы Telegram. Некоторым российским пользователям стали доступны официальный сайт мессенджера, веб-версия клиента и ссылки вида t.me. Но Роскомнадзор все отрицает и говорит, что «продолжает принимать меры по исполнению решения Таганского районного суда г. Москвы в отношении Telegram».

Не слухи

Некогда в августе компания обновила Политику конфиденциальности мессенджера и включила в нее интересный пункт: взаимодействие с органами правопорядка. Теперь, получив от властей какой-нибудь страны судебное решение, что такой-то пользователь подозревается в терроризме, Telegram может передать оным властям IP-адрес подозреваемого и его номер телефона. Но все это вряд ли отразится на отношениях со спецслужбами РФ, ибо они настаивают на ключах шифрования — не меньше.

О языках и инструментах

Go

В конце прошлой недели вышла стабильная версия языка Go 1.11. Для работы с ней нужна версия ОС не старше OpenBSD 6.2, macOS 10.10 Yosemite или Windows 7. Разработчики указали на два ключевых нововведения:

- экспериментальная концепция модулей со встроенной поддержкой управления версиями и дистрибуции пакетов — как альтернатива GOPATH;

- поддержка WebAssembly, позволяющая компилировать программы на Go в wasm-модули со всеми необходимыми компонентами.

Sketch2Code

Microsoft пополнила сервисы Azure еще одним затейливым инструментом: он превращает рукописный эскиз пользовательского интерфейса в полноценный код на HTML. Приложение называется Sketch2Code и работает (конечно же) при помощи искусственного интеллекта.

Babel

После двух лет разработки и полсотни предрелизов наконец вышел JavaScript-транспайлер Babel 7. Это инструмент, который переписывает код с одного языка на другой (при сравнимом уровне абстракции) либо с одной версии ЯП на другую. Помимо прочего, седьмая версия отказалась от старых версий Node.js (номера 0.10, 0.12, 4 и 5), перешла к пространству имен формата @babel и получила поддержку TypeScript.

Об опасностях и безопасности…

…в чипах Intel

Основатель и лидер проекта OpenBSD посоветовал всем пользователям отключить в BIOS технологию гиперпоточности на всех устройствах с процессорами Intel. Он сказал, что она сама по себе уязвима и возможные будущие проблемы только усугубит. В OpenBSD версий 6.4 и выше она будет деактивирована по умолчанию.

…в JS-движке V8

В движке V8 обнаружена уязвимость HashWick. Для атаки злоумышленнику потребуется провести довольно сложный анализ тайминг-данных, однако в случае удачи он сможет добиться отказа сервера или даже получить доступ к системе и ее данным. Команда Node.js опубликовала несколько советов разработчикам, которые помогут максимально усложнить задачу хакеру. V8 пока работает над патчем.

…в Fortnite для Android

Google нашла в инсталляторе игры Fortnite для Android брешь, открывающая систему для атаки Man-in-the-Disk. В результате злоумышленник может загружать и запускать любые приложения с неограниченными привилегиями. Ошибка исправлена в обновлении приложения под номером 2.1.0.

…в смартфонах с Android

Кстати, ученые выяснили, что 11 производителей Android-смартфонов выпускают устройства, способные выполнять АТ-команды (они позволяют управлять поведением модема через телефонное соединение). То есть, хакер может получить доступ к данным с накопителей смартфона и даже управлять тачскрином.

…в ABBYY

На не защищенном паролем сервере компании ABBYY лежали 200 тысяч сканов документов — контрактов, соглашений о неразглашении, корпоративных именах пользователей. 27 августа компания подтвердила утечку, но о причинах произошедшего не распространялась, сказала только, что скомпрометированные данные затрагивают только одного клиента.

…в мониторах

Группа американских и израильских исследователей раскрыла способ восстановить содержимое экрана с помощью звуковых волн, которые излучают мониторы. Для такой атаки уязвимы мониторы, выпущенные в период с 2003 по 2017 годы, включая Samsung, Dell и Phillips. При выводе изображения их цепи питания издают высокочастотные звуки, меняющиеся в зависимости от объема потребляемой энергии.

Об искусственном интеллекте

Для безопасности

На третий день работы в вашингтонском аэропорту система распознавания лиц вычислила человека, предъявившего поддельный паспорт. Она сопоставила лицо пассажира с фотографией из документа и нашла различия. Получив тревожный сигнал, пограничники обыскали самозванца и нашли у него в обуви ID-карту гражданина Республики Конго.

Для мемасиков

Двадцатилетний студент-разработчик Артем Чирков научил нейросеть самостоятельно вести паблик «ВКонтакте». Система находит, а затем объединяет несколько изображений из популярных сообществ в одно и публикует результат на страничке «Абстрактный юмор».

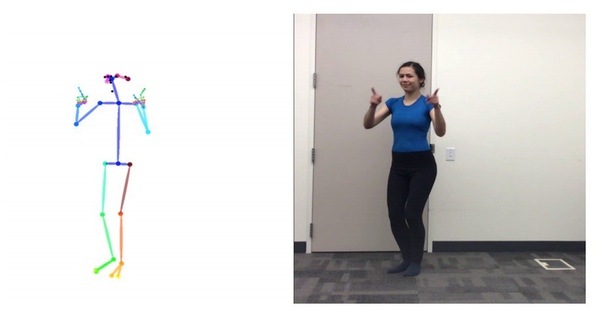

Для фейков

Ученые из Калифорнийского университета в Беркли представили алгоритм, создающий на основе видео с танцем фейковую запись, на которой другой человек выполняет те же движения. Это называется «глубокий фейк». Сначала отдельная подпрограмма обрабатывает заранее записанные видео (источник и целевое) и накладывает движения на простую фигуру — каркас человеческого тела.

Затем алгоритм переносит движения профессионала на запись любительского танца и «выравнивает» итоговое видео. Несмотря на все усилия, заметный артефакты: части тела иногда дрожат или вовсе исчезают, а некоторые кадры выглядят размытыми.

Если вам неудобно читать ВК, можете получать такую же рассылку на почту. И там, и там она выходит каждый день, кроме субботы.

Источник: m.vk.com